Mùa lễ này, các gợi ý về quà tặng đều hướng về các thiết bị thông minh của nhà thông minh: các bóng đèn, phích cắm, camera an ninh, máy điều khiển nhiệt và chuông cửa... bạn có thể điều khiển không dây từ điện thoại. Các nhà phân tích dự đoán rằng mức độ phổ biến của các thiết bị Internet of Things này đã sẵn sàng tăng lên trong vài năm tới, với dự kiến 20,4 tỷ thiết bị sẽ được sử dụng vào năm 2020.

Mặc dù IoT có thể thuận tiện hoặc thậm chí thú vị khi điều khiển nhà của bạn từ điện thoại thông minh, có nhiều trường hợp được ghi lại về cách các thiết bị bảo mật quan trọng như khóa, báo thức và thậm chí cả màn hình giám sát em bé đều có thể bị hack. Theo một nghiên cứu mới của các nhà khoa học máy tính tại trường đại học William & Mary, thậm chí các thiết bị nhà thông minh có vẻ lành tính, như phích cắm thông minh hoặc bóng đèn đều có thể cung cấp điểm truy cập vào cho bọn tin tặc.

Đó là vì hầu hết các thiết bị nhà thông minh được điều khiển bằng ứng dụng trung tâm, như ứng dụng Google Nest hoặc Samsung SmartThings. Thay đổi cài đặt từ một thiết bị thông minh có thể cho biết nền tảng đó thay đổi hành vi của các thiết bị thông minh khác. Ví dụ, hãy tưởng tượng bạn đã lập trình các bóng đèn thông minh của bạn để bật khi bạn về đến nhà. Bạn cũng có thể có các thiết bị thông minh khác được lập trình để làm một việc gì đó trong khi bạn ở nhà so với ở xa; có lẽ hệ thống báo động thông minh của bạn được đặt vào chế độ tắt nếu bạn đang ở nhà. Nếu tin tặc có thể truy cập vào bóng đèn thông minh của bạn và chuyển cài đặt của nó sang hệ thống thiết bị bảo vệ trong nhà, thì họ cũng có thể điều khiển hệ thống báo động đó, khiến cho có thể vô hiệu hóa báo động để vào nhà bạn mà không bị phát hiện, chỉ bằng cách làm rối cài đặt của bóng đèn thông minh của bạn.

“Khi bạn mua một ổ cắm điện hoặc bóng đèn thông minh, bạn không nghĩ rằng nó có thể ảnh hưởng đến camera hoặc hệ thống báo động an ninh của bạn, Kaushal Kafle, nhà nghiên cứu chính của nghiên cứu này đã trả lời tòa báo Quartz. “Nhưng khi bạn mang thiết bị đó vào nền tảng nhà thông minh của mình, điều đó cho phép chúng giao tiếp với nhau.”

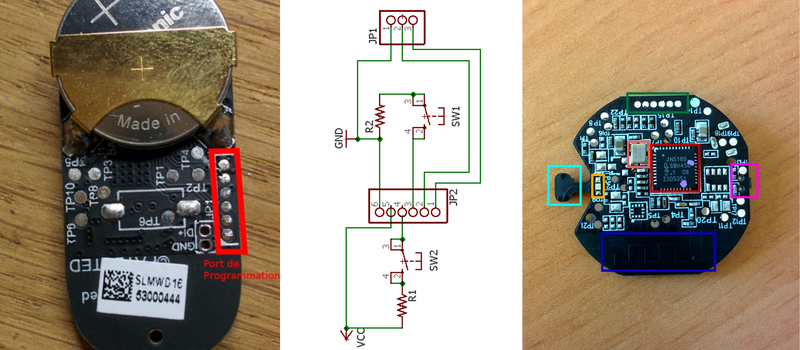

Trong một bài báo khác được công bố đầu năm nay, các nhà nghiên cứu tại Đại học Ben-Gurion của Negev ở Israel đã phân tích 16 thiết bị Internet of Things khác nhau và thấy rằng ngay cả các thiết bị quan trọng về bảo mật như camera thông minh hoặc chuông cửa cũng không khó để hack. Vì các thiết bị này được sản xuất hàng loạt, bạn có thể mua một camera cụ thể và tìm ra điểm yếu của nó, sau đó sử dụng nó để chống lại bất kỳ người nào khác có cùng mẫu camera đó, nhà nghiên cứu chính của Omer Shwartz cho biết.

Các thiết bị mà Shwartz đã thử nghiệm có mật khẩu tại chỗ để truy cập cài đặt, nhưng chúng luôn bảo mật. Shwartz cho biết, thiết bị dễ bị bẻ khóa nhất có mật khẩu “1234” thiết bị khó bẻ khóa nhất, một loại camera bảo mẫu đắt tiền, cũng chỉ mất hai ngày để đột nhập. “Tôi nghĩ rằng tôi là người duy nhất biết mật khẩu, vì vậy tôi sẽ không chia sẻ nó”, anh chàng Shwartz nói, “nhưng đó là một mật khẩu quá dễ đoán.”

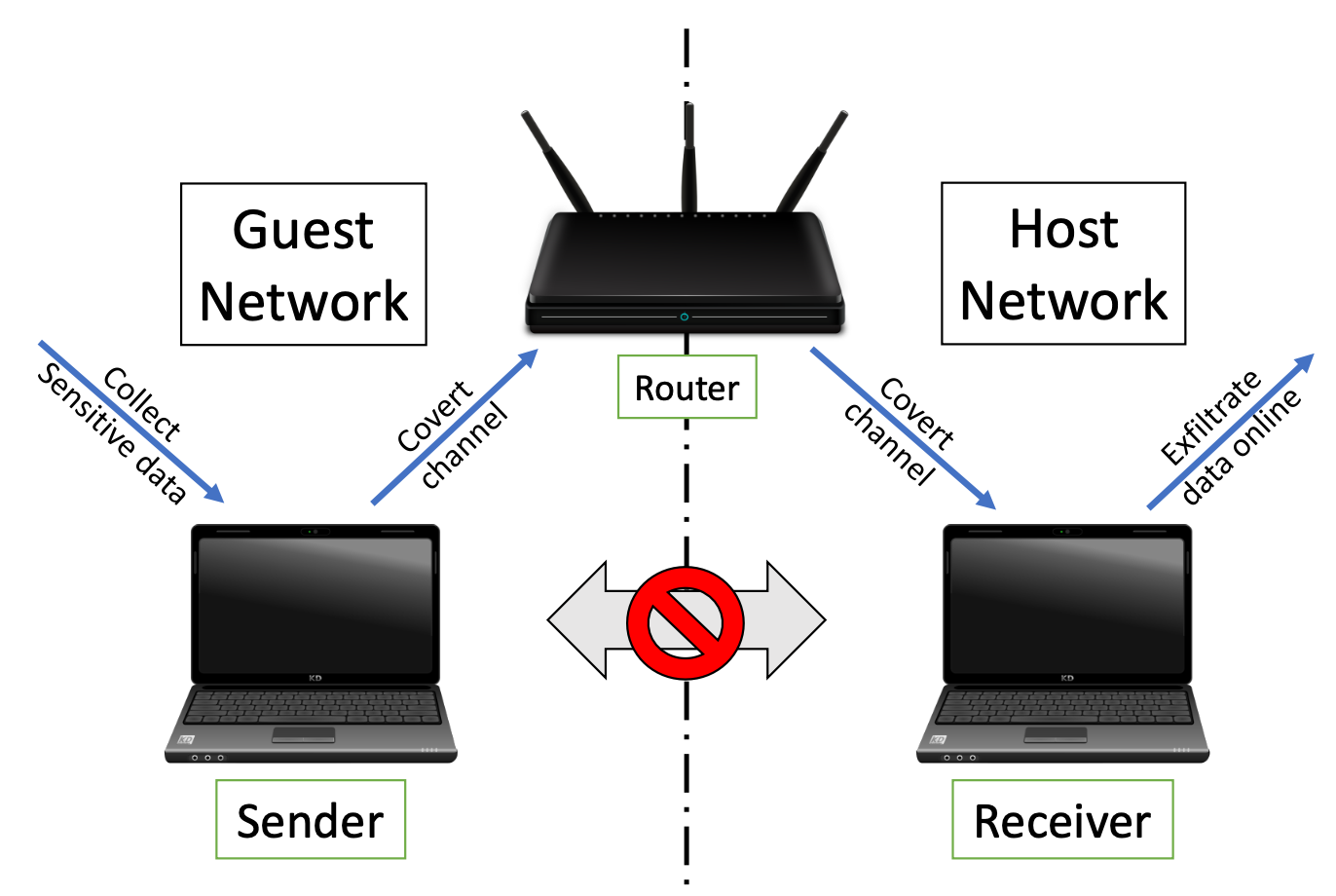

Các thiết bị có thể bị hack cũng khiến chủ sở hữu gặp ác mộng về các vấn đề bảo mật khác: truy cập vào hệ thống mạng không dây của bạn. Một số thiết bị lưu trữ mật khẩu wifi của bạn một cách không an toàn và một hacker có quyền truy cập vào cài đặt thông minh trên thiết bị thông minh của bạn có thể lấy mật khẩu wifi và theo dõi hoạt động của mạng của bạn. Về mặt lý thuyết, hacker có thể rình mò bạn nhập thông tin thẻ tín dụng của bạn khi mua sắm trực tuyến hoặc khi bạn đăng nhập vào tài khoản ngân hàng của mình.

“Trông có vẻ những phát hiện có vẻ đáng báo động nhưng thực ra thì các vấn đề vẫn không phải là rất nguy hiểm ” theo Kafle. “Bạn không nên loại bỏ các thiết bị nhà thông minh khỏi tầm tay; chúng thực sự có ích cho cuộc sống của bạn”. Suy cho cùng, một hacker sẽ cần phải có động lực khá lớn để hack bất kỳ một cá nhân nào, và người tiêu dùng trung bình có thể không phải là mục tiêu lớn. Kafle và nhóm của ông đã đưa phát hiện của họ cho các nhà sản xuất như Google và Philips, và rất vui khi các công ty chấp nhận các bản sửa lỗi được đề xuất của họ.

Cả Kafle và Shwartz đều khuyên rằng các ứng dụng và thiết bị được phát triển bởi các công ty nổi tiếng có thể an toàn hơn, vì các công ty này có tài nguyên để dành cho việc thử nghiệm và cập nhật các biện pháp bảo mật. Các thiết bị của các thương hiệu lớn cũng được bán với số lượng lớn hơn, vì vậy khả năng các lỗ hổng sẽ được phát hiện là cao hơn, theo ông Shwartz chỉ ra.

Với các sản phẩm Ajax, tất cả đều sử dụng giao thức độc nhất được phát triển bởi Ajax - Jeweller. Tất cả dữ liệu được truyền tải - từ Hub sang thiết bị hoặc từ thiết bị sang đám mây - đều được phân phối trong các gói dữ liệu nhỏ và được mã hóa bằng thuật toán độc quyền dựa trên tiêu chuẩn AES. Vì vậy, không cần phải sợ bất kỳ cuộc Hacker tấn công nào, để phá vỡ mã hóa sẽ mất một lượng thời gian không thể đo đếm được. Và tất cả các thiết bị đều ở trong một hệ thống khép kín, với ID riêng của nó. Ngăn chặn bất kỳ khả năng chuyện thiết bị giả mạo được thêm vào.